Hedefimiz de olan uzak bir bilgisayarda meterpreter ajanı vasıtasıyla shell

açarak hedef bilgisayarın komut satırını ele geçirip

kablosuz ağ parolaları nasıl öğrenilir, konusu işlenecektir.

Kali Linux üzerinde metasploit veritabanını kullanan grafiksel bir test / saldırı

araçlarından biri ve ayrıca sistemlere sızabilmeye yarayan görsel etkileşimli bir program olan armigate aracı kullanılarak shell' e düşülecektir.

Armitage programı, kodlara

yabancı olanlar için ve pentest çalışmalarına yeni başlayanlar için tavsiye

edilmektedir. Linux dünyasındaki birçok açık kaynak kod yazılımı gibi Armitage

programı da açık kaynak bir yazılımdır. Pentest alanında açık kaynak

yazılımların üzerinde yapılan değişiklikler sonucu ücretli hale getirilen

birçok yazılım gibi Armitage programının da ücretli hali, Cobalt Strike,

bulunmaktadır.

Kali linux işletim sisteminde komut satırını açtıktan sonra aşağıdaki komutlar yazılır

#service postgresql start

#service metasploit start

#armigate

En son yazılan komuttan sonra karşımıza sırasıyla iki onay ekranı gelecektir. Ekranda gösterildiği gibi butonları onaylanarak ilerlenir.

Bu adımlardan sonra karşımıza armigate programının görsel arayüzü gelir. Search kısmına meterpreter yazılırak windows kısmı bulunur.

Aşağıdaki numaralandırılmış olan adımları takip ederek oluşturulan zararlı_dosya kali linux işletim sistemine kayıt edilir.

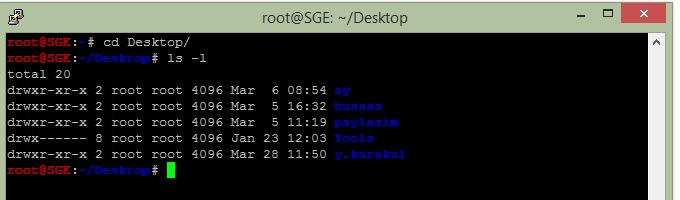

Hedef bilgisayarı ele geçirmek için oluşturulan zararlı_dosya hazır hale gelmiş ve kali işletim sistemimizin Desktop' una kayıt edilmiştir. Bu zararlı_dosya sosyal mühendislik yolu ile hedef sisteme, bulaştırıldığını varsayarak devam ediyoruz. Burada bir not düşmek istiyorum. Eğer hedef sistemde her hangi bir antivirüs kurulu ise genel itibari ile bu zararlı dosya yakalanır. Aşağıdaki görüntüde olduğu gibi. Böyle bir durumda başka alternatif yollar denenmelidir. Bu alternatif kısımlar farklı bir makale konusu olduğu için burada değinilmeyecektir.

Sosyal mühendislik yolu ile bulaştırılan zararlı_dosya ekranda olduğu gibi bilgisayara kayıt edilmiş ve bu exe dosyası çalıştırılmıştır.

Hedef sistemin ip bilgileri aşağıdaki gibidir. Bu zararlı dosya çalıştırıldığı andan itibaren armigate programında bilgisayarın ele geçirildiğini görebiliyoruz.

Ele geçirilen bu bilgisayarda sırasıyla ekranda görülen adımlar izlenir.

Yukarıdaki yapılan işlemlerin amacı hedef bilgisayara yerleştirilen meterpreter ajanı ile Command Shell' e düşmektir.

Command Shell satırına düştükten sonra işler artık çok kolay bir duruma geliyor. Ekranda ifade edilen komutları sırasıyla girerek kablosuz ağ parolalarını alabilirsiniz.

En son yazılan komuttan sonra karşımıza sırasıyla iki onay ekranı gelecektir. Ekranda gösterildiği gibi butonları onaylanarak ilerlenir.

Hedef bilgisayarı ele geçirmek için oluşturulan zararlı_dosya hazır hale gelmiş ve kali işletim sistemimizin Desktop' una kayıt edilmiştir. Bu zararlı_dosya sosyal mühendislik yolu ile hedef sisteme, bulaştırıldığını varsayarak devam ediyoruz. Burada bir not düşmek istiyorum. Eğer hedef sistemde her hangi bir antivirüs kurulu ise genel itibari ile bu zararlı dosya yakalanır. Aşağıdaki görüntüde olduğu gibi. Böyle bir durumda başka alternatif yollar denenmelidir. Bu alternatif kısımlar farklı bir makale konusu olduğu için burada değinilmeyecektir.

Sosyal mühendislik yolu ile bulaştırılan zararlı_dosya ekranda olduğu gibi bilgisayara kayıt edilmiş ve bu exe dosyası çalıştırılmıştır.

Hedef sistemin ip bilgileri aşağıdaki gibidir. Bu zararlı dosya çalıştırıldığı andan itibaren armigate programında bilgisayarın ele geçirildiğini görebiliyoruz.

Ele geçirilen bu bilgisayarda sırasıyla ekranda görülen adımlar izlenir.

Yukarıdaki yapılan işlemlerin amacı hedef bilgisayara yerleştirilen meterpreter ajanı ile Command Shell' e düşmektir.

Command Shell satırına düştükten sonra işler artık çok kolay bir duruma geliyor. Ekranda ifade edilen komutları sırasıyla girerek kablosuz ağ parolalarını alabilirsiniz.